- Home

- ソリューション・サービス

- ICTインフラ・セキュリティ

- 高まるセキュリティリスクとその対策

ソリューション・サービス

高まるセキュリティリスクとその対策

昨今のオフィス事情

ワークライフバランスの向上、働き方改革の推進、そして感染症対策の徹底の視点から、オフィスの在り方は大きく変容し、これからのオフィスは一極集中ではなく分散化、さらにはテレワークをはじめとした様々な勤務形態への対応など、多様化が求められています。しかし、テレワークには通勤の時間的な制約から解放されるなどの大きなメリットがある反面、仕事のオン・オフの切替が難しい、コミュニケーション不足などのデメリットも指摘されています。

OKIクロステックでは、これからのオフィス環境づくりに欠かせない各種ソリューションをご用意します。

セキュアなネットワークで、リモート環境下であっても高品質・安全なコミュニケーションインフラを提供し、お客様の生産性の向上や有事のリスク分散、日々のコスト削減などをサポートします。

テレワークの普及と高まるセキュリティリスク

新型コロナウイルスの影響によりテレワークが急拡大しました。

テレワークは、働き方の多様性を認め、従業員の働きやすい環境を作る勤務形態として非常に重要な施策です。

場所に縛られることなく、今まで以上に効率の良い働き方ができるといったメリットがある一方で、情報漏えいやコンピューターウイルスの感染リスクが高まります。

- 端末の紛失、盗難

- 私物端末/USBメモリ利用によるマルウェア感染

- 公衆Wi-Fi利用による情報漏えい

- 自宅のインターネット回線からの情報漏えい

- フィッシング、標的型メール

企業としては今後ますます、テレワーク環境を前提としたセキュリティ対策を強化していく必要があります。

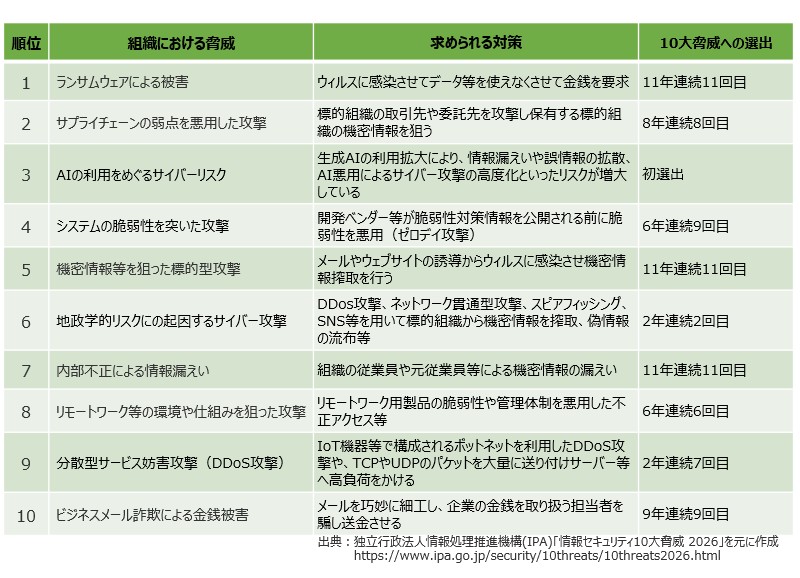

情報セキュリティ 10大脅威 2026

「AIの利用をめぐるサイバーリスク」が初選出されました。業務利用においても個人利用においても、AIは有用なツールですが、AIについての理解が不十分なまま利用すると、権利侵害や情報漏えいに繋がることもあり、十分な注意が必要です。

ランサムウェアによる攻撃

大手飲料メーカーと通販会社が相次いでランサムウェア攻撃を受け、盗まれた認証情報やネットワーク機器の侵害を通じてサーバーが暗号化され、受注・出荷システムが停止したうえ、合計約265万件の顧客・従業員の個人情報が漏えいまたは漏えいの恐れが生じました。

大手飲料メーカーへの攻撃ケース

- 侵入経路:ネットワーク機器の侵害

攻撃者は企業グループ内にあるネットワーク機器を経由して、データセンターが運用するネットワークに不正侵入

- 攻撃内容:サーバーへのランサムウェア展開

侵入後、複数のサーバーにランサムウェアを実行し、サーバー内部のデータを暗号化した

- 結果:製品の受注・出荷が停止

顧客・従業員などの個人情報約191万件が漏えい、または漏えいの恐れとなった

通販大手への攻撃ケース

- 侵入経路:認証情報の窃取し、不正ログインを行った

攻撃者は何らかの方法で企業の認証情報(ID/パスワード)を盗み出し、その認証情報を使って複数のサーバーに正規ユーザーとして不正アクセスを行った

- 攻撃内容:ランサムウェアの実行

不正アクセスしたサーバー群にランサムウェアを展開し、データを暗号化した

- 結果:製品の受注・出荷に支障

顧客・従業員等の個人情報約74万件が漏えいの恐れとなった

サプライチェーンへの影響

ランサムウェア攻撃により受注・出荷システムが停止したことで、企業内部だけでなく、広範なサプライチェーンに以下のような影響が生じる可能性があります。

- 製品供給の遅延・停止

受注・出荷システムが機能しないことで、製造 → 物流 → 小売の一連の流れが停滞。

結果として、取引先や小売店に製品を届けられず、納期遅延や在庫不足が発生。 - 取引先企業への業務負荷増大

OEM先、物流事業者、小売企業などは、注文再調整・在庫管理・代替手配などの対応を強いられ、他社の業務コストやオペレーションにも悪影響を及ぼす。

- 信頼関係の毀損

供給遅延や情報漏えいにより、取引先からの信頼が低下し、長期的に取引停止や契約見直しにつながる可能性がある。

- 個人情報漏えいに伴う対外対応

顧客情報・従業員情報が漏えいした場合、取引先の顧客にも影響が及ぶことから、企業と顧客をつなぐサプライチェーン全体の信頼性が揺らぐ。

- 連鎖的リスクの拡大

認証情報の窃取やネットワーク機器経由の侵入は、サプライチェーン接続点を突破口にする典型的な攻撃手法で、一社が被害を受けると、接続している他社にも感染や侵入のリスクが波及する。

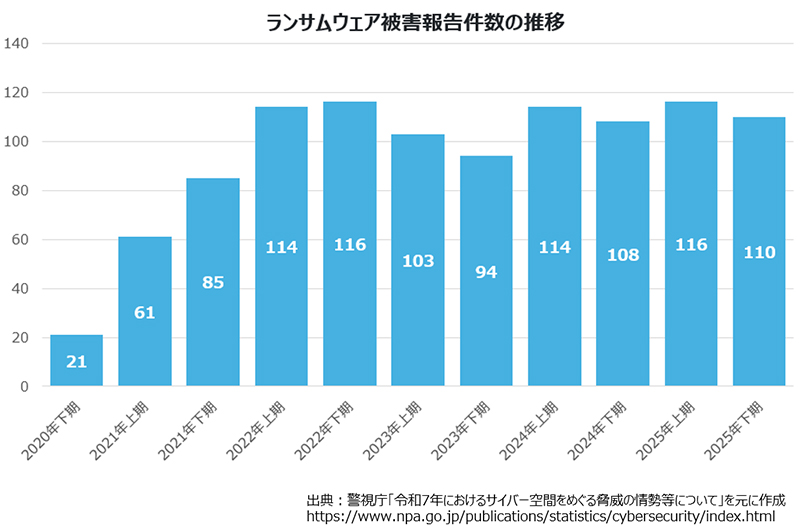

ランサムウェアは、依然として企業の事業継続を脅かす最も重大なサイバー脅威で10年以上も攻撃の手口として使われている。また年々、攻撃手法の巧妙化・被害の深刻化・影響範囲の拡大が続いている。

近年に発生した主なランサムウェア被害例

| 時期 | 業種 | 被害内容一例 |

|---|---|---|

| 2021.04 | 建設業 | 海外子会社で約130万件のデータが流出 |

| 製造業 | 海外子会社で盗まれた情報がダークウェブ上で公開 | |

| 2021.06 | 製造業 | 情報漏洩はないが、ネットワークの遮断で、一部業務に影響 |

| 2021.07 | 食品製造業 | 基幹システムが暗号化され、四半期報告書の提出期限を延期 |

| 2021.08 | 建設コンサル | 公共事業の情報などが流出した可能性があり、約7億5000万円の特別損失を計上 |

| 2021.09 | 製造業 | 欧州拠点で個人情報が流出 |

| 2021.10 | 医療 | 電子カルテが閲覧できず、約2か月間、全面診療停止 |

| 2022.02 | 製造業 | 某メーカーの国内工場が一時稼働停止、海外工場が一時稼働停止 |

| 2022.03 | 製造業 | 発注書や図面など15件以上の情報が流出、社内のほとんどのパソコンが使用できない状態 |

| 食品製造業 | 164万人以上の個人情報流出の可能性 | |

| 2022.04 | 医療 | 電子カルテがランサムウエアに感染し稼働停止 |

| 2022.06 | 医療 | 電子カルテ・院内ネットワークが使用不可 |

| 2022.10 | 医療 | 業務委託をした業者経由で攻撃を受けた可能性高、サプライチェーン被害懸念 |

| 2023.06 | 製造業 | 物流関連システムおよび国内外の一部のシステムをサーバーから切り離すなど業務に影響 |

| 2023.08 | 製造業 | 顧客データ、取引先者、採用応募者、グループ会社の従業員情報を含むデータの漏洩 |

| 2024.05 | 陸運 | 運賃支払いアプリに障害発生、チャージがしにくいなどの稼働被害を受けた |

| 2024.06 | 情報・通信 | 通信制高等学校の生徒の一部個人情報等が漏洩、さらに情報がリークサイトで公開された |

| 2025.09 | 製造業 | 複数のサーバーのデータを暗号化され、製品の受注・出荷が停止。さらに顧客や従業員等の個人情報191万件が漏洩(またはその恐れ)。影響は2026年1月まで続いた。 |

| 2025.10 | 通販業 | 製品の受注・出荷について影響が出ているほか、顧客や従業員等に関する個人情報約74万件について漏洩の恐れがある。通販で扱っている製品が多岐に渡り、様々な利用者に影響が出た。 |

企業ネットワークに潜むリスク

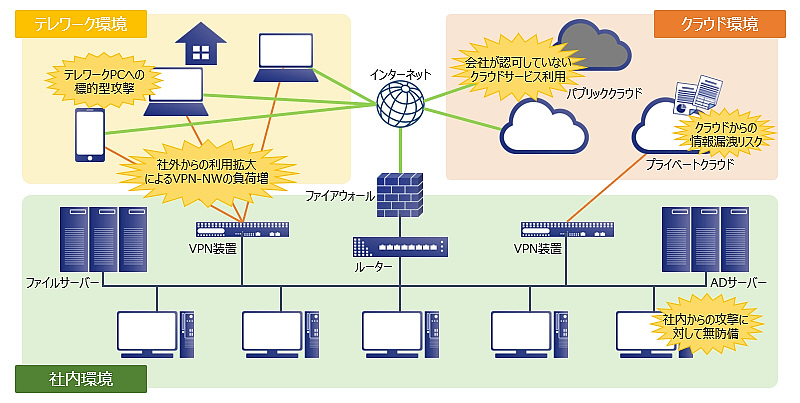

働き方改革などからテレワークで各種クラウドサービスの利用が増え、企業が抱えるネットワークリスクは増加しています。

Microsoft 365®等のパブリッククラウドサービス利用を前提としたサービスの普及やテレワーク等の働き方の変革は、業務を効率的で便利なものにしました。その一方でネットワーク接続やワークスペースの多様化も進み、さまざまな所でリスクが存在するようになりました。そのため、従来の境界型と呼ばれる外部との接点で分離するセキュリティ管理では不十分となっています。

- ※Microsoft 365は、Microsoft Corporationの米国およびその他の国における商標または登録商標です。

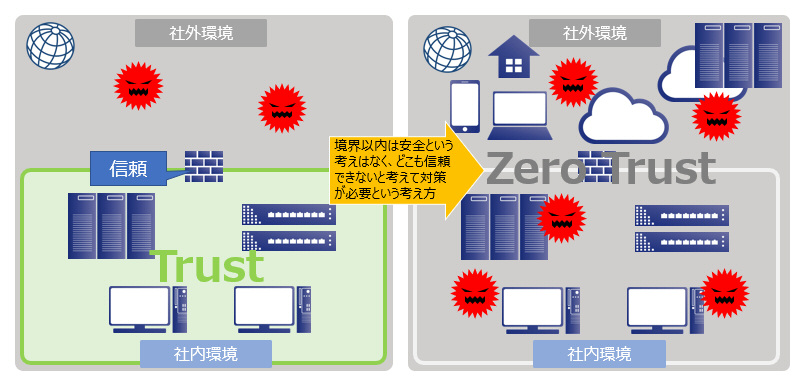

ゼロトラストセキュリティという考え方

ゼロトラストセキュリティは、Forester Research社が2010年に提唱したもので、ここ数年で急速に注目されるようになりました。

基本的な考え方は「信頼できないことを前提としてセキュリティ対策を講じる」というもので、今後IT活用が進み情報セキュリティ管理が強化を必要とされる中、この「ゼロトラスト」の考えのもとにセキュリティ導入が必要になっていくと考えられます。

今後、社内ネットワークの内部は信頼できるという前提は捨て、情報資産に対する全てのアクセスに対し、アクセス元が適切な権限を有しているか、その挙動に怪しい点はないか等をチェックし、遮断・ログの取得等を行うというアプローチが大切です。

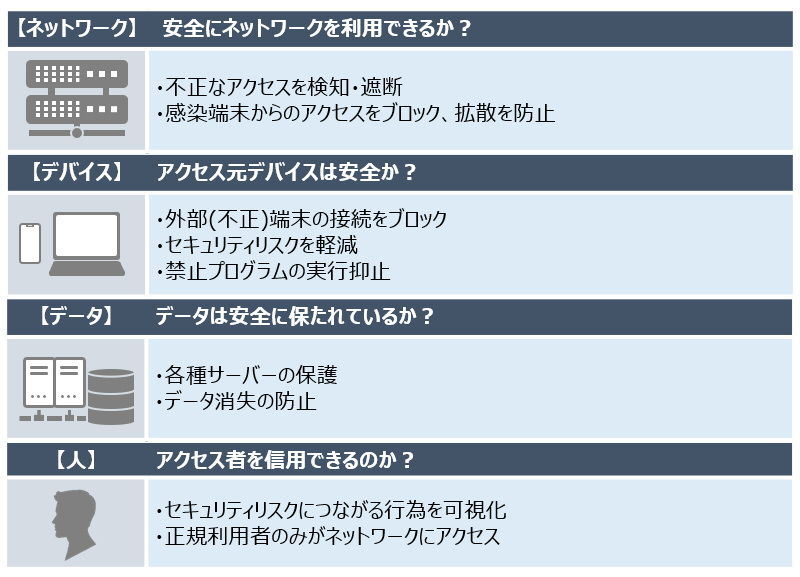

ゼロトラストセキュリティを構成する4つのポイント

ネットワークに存在する4つのポイントごとに、それぞれにおけるリスクを考えた対策を講じる事が必要です。

それぞれのポイントに対応する対策とソリューション

OKIクロステックが考えるセキュリティ対策

ゼロトラストを構成するための4つのポイントに対して、それぞれに対応するソリューションをご紹介します。

- ソリューションについてのお問い合わせ

- Webからのお問い合わせ:お問い合わせフォーム